2009年11月初め、オランダの何者かが、iPhoneユーザーを狙う事件がありました。攻撃者は自分が契約している携帯電話会社のネットワークをスキャンして、jailbreak後のiPhoneを検出しました。SSH(Secure Shell)サービスを実行しているiPhone端末を見つけ、rootユーザーアカウントのデフォルトパスワードを使用してログインを試みました。そしてこの攻撃者は、ユーザーのSMSメッセージやメールを盗み見たり、コピーしたりする代わりに、壁紙を取り替えて、iPhoneを救いたければ5ユーロ(約7ドル)支払うようにと要求しました。彼のPayPalアカウントは閉鎖され、彼はその後すぐにパスワード変更手順を自分のサイトに掲載しました。

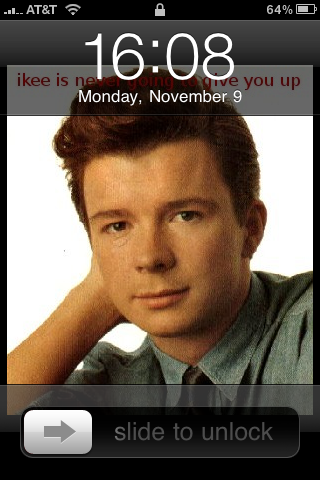

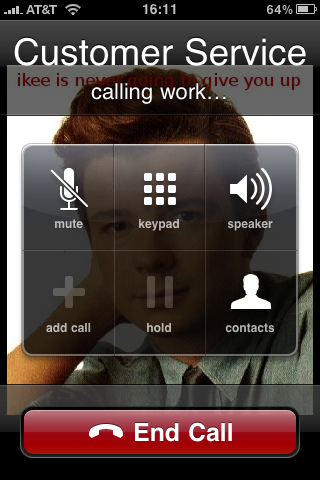

その翌週には、「ikee」というハンドルネームを持つオーストラリアのマルウェア作者がワームをリリースしました。これもまた、前述のオランダの攻撃者が使ったのと同じrootパスワードの脆弱性を悪用したもので、このワームファミリーは「OSX/RRoll」と呼ばれています。このワームの際立った特徴は、iPhoneの壁紙をリック・アストリー( Rick Astley)の画像に取り替えて、そこに作者からのメッセージを表示することです。OSX/RRoll.A-Bは、背景画像を変更した後、SSHデーモン(サービス)のバイナリーを削除して、そのプロセスを終了させます。これは、感染経路となったセキュリティーホールを塞ぐと同時に、同じワームまたはその他の攻撃者からの再感染を防止するためです。

iPhoneがロックされている時に表示される背景画像(シミュレーション)

iPhoneでの通話中に表示される背景画像(シミュレーション)

法的問題の可能性

このマルウェア作者はその直後にインタビューに応じ、インタビューの中で4つの亜種が広まっていると説明しました。作者はインタビュアーにソースコードを開示することを快諾しましたが、一般公開されることについては次のように懸念を表明しました。

[10:13] <ikee> […](コードをオンラインに公開するのがそれほど賢明なことなのかどうかはわかりません。公開しなければ何もしなかったと思われる人たちが、オンライン公開をきっかけに、それを改変して破壊力の強いものにしてしまうという可能性もあります。)

結果的にインタビュアーは、その後まもなくGoogle Codeで公開されたそのプロジェクトの一般公開を中止しました。

ikeeがこのような懸念を表明したことは喜ばしいことです。おそらく同氏はマルウェアの作成を悪いことだと考えているのでしょう。不可解なのは、同氏は自分が当局との間で問題を抱えることになるとは考えていないことです。オランダの作者とは異なるというのでしょうか。

またikeeは、次のようにも述べました。

[09:39] <JD> [OSX/RRollワーム])が法律上問題になる可能性があることを認識していますか?そういった懸念はお持ちですか?

[09:40] <ikee> 自分では認識していると思っていますが、実際に自分が問題を抱えることは考えにくいとも思っています(ですから懸念は抱いていません)

実際にはオーストラリアにはハイテク犯罪に関する複数の法律があるようです。ikeeはいずれオーストラリア連邦警察と何らかのやりとりをすることになるかもしれません。

防止対策

OSX/RRoll.A-Bはjailbreak後のiPhoneのみを標的としており、オーストラリアでは3社の携帯電話会社のネットワークがiPhoneに対応しています。iPhoneにSSHサービスをインストールしていますが、rootパスワードをよく知られたデフォルトパスワードから変更することを怠っていたユーザーは、攻撃を受けるリスクがあります。

ユーザーは、次を実行することで、リスクを軽減することができます。

- rootパスワードをデフォルトのものから変更する。

- SSHパッケージを使用しないならインストールしない/アンインストールする。

- 携帯電話端末のファームウェアを変更し、デフォルトでソフトウェアが(場合によってはデフォルトの設定で)インストールする。

将来の脅威

OSX/RRollの両バージョンのソースコードは、2009年11月第2週頃からGoogle Codeのプロジェクトとして公開されました。機能するワームのソースコードを手に入れたら、これに不正な操作を追加するのは簡単なことかもしれません。

jailbreak後のiPhone用のインストーラーアプリケーションを悪用したiPhone向けマルウェアの最初の試みと同様に、OSX/RRoll.BもCydiaインストーラーアプリケーションを悪用します。以前のインストーラーアプリケーションは非公式のiPhone SDKで開発された無料アプリケーションのみを扱っていましたが、CydiaアプリケーションはCydia Storeを通じてアプリケーションを購入する機能も備えています。金銭を得られる可能性(アプリケーション販売)とセキュリティが厳重でない(rootパスワードがデフォルトから変更されていない)可能性から、攻撃者がCydiaのようなアプリケーションを標的にすることにチャンスを見いだすのかもしれません。

関連記事

- [2011/05/09] スマートフォンを守るための5つのヒント

- [2010/12/20] モバイルセキュリティとその管理

- [2010/12/09] 重要度が高まる、スマートフォンのセキュリティホール

- [2010/08/20] モバイルのセキュリティ-3:Androidのセキュリティ

- [2010/08/06] モバイルのセキュリティ-2:必要な対策

- [2010/07/01] モバイルのセキュリティ-1:取り巻く脅威

- [2011/02/14] 「脱獄」したiPhoneのセキュリティを強化する「Antid0te」

※本ページの内容はMcAfee Blogの抄訳です。

原文:Get Out of Jail, Not so Free

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)