組織の資産を保護することは、セキュリティ担当者にとって継続的な課題です。多くの場合、攻撃者から組織を守るために設計されたセキュリティソリューションの構成ミスからリスクが発生します。このような誤操作は、データ漏洩からコストのかかる運用のダウンタイムに至るまで、悪影響を連鎖的に引き起こし、すでに過大な負担を強いられているITチームやセキュリティチームの負担を増大させます。これに対処するため、Trellixはソリューションとサービスを継続的に進化させ、組織にとっての価値を高めています。当社は、組織のセキュリティソリューション構成を迅速に収集、分析する自動化ツール、Trellix Health Watchを開発しました。このツールは、ソリューションをベストプラクティスに合わせるための実行可能なプランを提供し、最適なコンプライアンスとセキュリティを保証します。

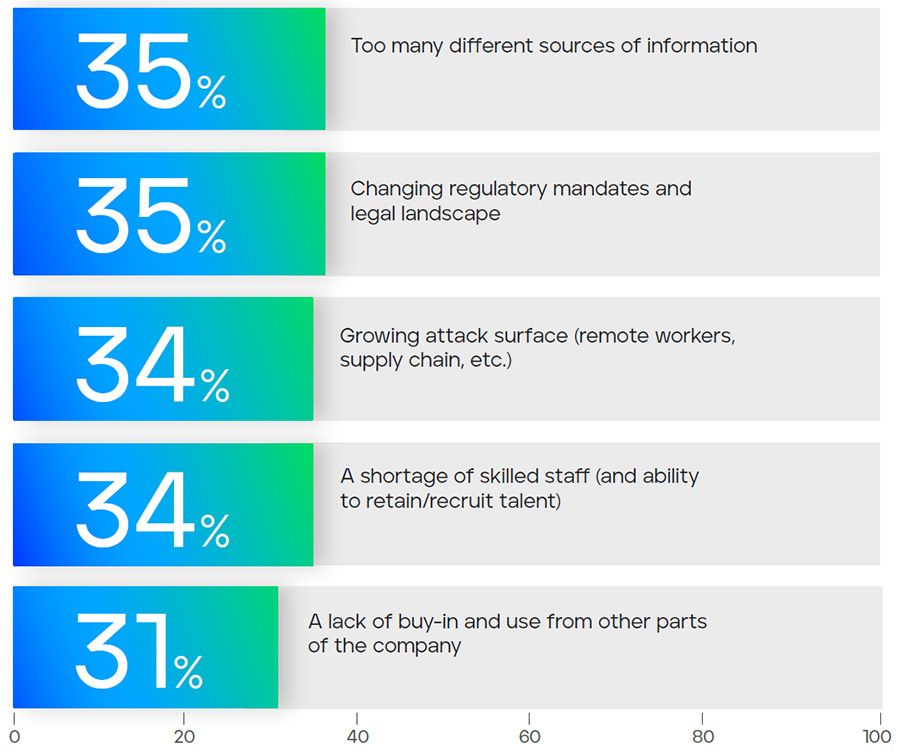

図1:CISOの課題トップ5(「Mind of the CISO」より引用)

図1:CISOの課題トップ5(「Mind of the CISO」より引用)

目次

セキュリティツールでよくある構成ミス

セキュリティソリューションは、多くの場合、「セット&フォーゲット」アプローチで実装されます。すぐに使える設定に依存すると、システム構成やポリシーがお客様の環境で適切に有効にならないことがよくあります。これらの事前設定された構成は、即座に保護を提供することを意図していますが、組織のニーズや環境に最適に調整されていない可能性があり、セキュリティ体制にギャップを残す可能性があります。

もう1つよく遭遇する構成ミスは、アクセス制御の不適切な管理です。ほとんどのセキュリティソリューションは、ソリューション内でユーザ権限を管理するように設計されていますが、誤った設定を行うと、誤ったユーザに権限を付与してしまう可能性があります。セキュリティソリューション内のユーザーへの権限の不適切な割り当ては、誤設定につながり、環境全体のビジネスオペレーションやサイバー脅威に影響を与えるリスクを大幅に増大させます。

特にクラウドベースのストレージでは、不十分な暗号化もよくある構成ミスです。暗号化ソリューションが無効、あるいは監視された状態で導入されることが多く、データを保護することができません。このような暗号化の欠如は、不正なデータアクセスや、大規模なデータ漏洩につながる可能性があります。

構成ミスによる情報漏洩に関する統計

IBM 2022 Cost of a Data Breach(データ漏洩の2022年のコスト)」レポートは、構成ミスがデータ漏洩の43%の主要因であり、1件当たりの平均コストは386万ドルであるとして、構成ミスの影響を強調しています。しかし、金銭的な打撃は損害の第一段階に過ぎません。データ漏洩につながる構成ミスは、顧客の信頼失墜、ブランドの評判低下、規制当局による罰則の可能性にもつながり、これらすべてが組織の全体的な地位や競争力を損なう可能性があります。

情報漏洩の余波は、しばしば重大な業務停止時間を伴います。企業は、情報漏洩の原因を特定し、構成ミスを修正し、セキュリティソリューションを導入または更新する必要があります。これらの作業はすべて、業務運営を大幅に中断させ、追加コストや潜在的なビジネスの損失につながる可能性があります。

人員不足のチームへの負担

人員不足のITチームやセキュリティチームは、組織のエコシステム全体を管理しなければならず、手薄になりがちです。構成ミスは彼らの負担を増やすだけで、誤検出を調査し、構成ミスを修正し、そして侵害の影響に対処することは、時間の浪費とストレスの増大につながります。

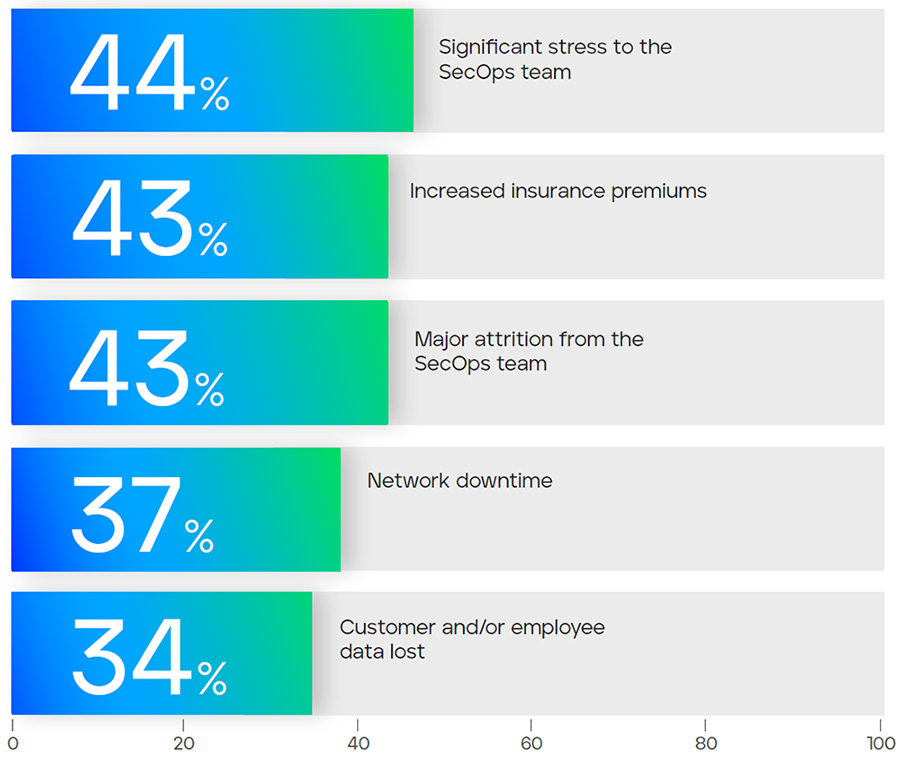

図2:サイバー攻撃の影響トップ5(「Mind of the CISO」より引用)

図2:サイバー攻撃の影響トップ5(「Mind of the CISO」より引用)

また、構成ミスは、誤った安心感につながり、そうでないにもかかわらず、自分たちの防御は十分であるとチームに思い込ませてしまう可能性があります。これは自己満足につながり、実際に脅威が発生したときに影響を与える可能性があります。ITチームやセキュリティチームは、すでに日常的な責務に追われているため、不意を突かれ、検知や対応の遅れにつながる可能性があります。

セキュリティソリューションの構成と管理が文書化されていないことがよくあります。このため、あるチームから別のチームへソリューションを移行したり、退職したチームメンバーからソリューションの管理を引き継いだりする際に、チームにさらなる負担がかかります。構成が文書化されていないため、管理者は、変更によって業務に影響が及ぶことを恐れて、ポリシーや設定の変更に消極的になりがちです。このような状況は、SSL検査などの除外機能や重要な機能でよく見られます。

ITとセキュリティの連携強化

多くの組織では、IT 部門とセキュリティ部門がそれぞれ独立して業務を行っているため、優先順位や責任の所在が乖離していることがよくあります。セキュリティ侵害による運用の中断が発生する可能性があるため、構成に誤りがあるとこれらのチーム間に摩擦が生じる可能性があり、また、運用効率を重視しすぎるとセキュリティの見落としが生じる可能性があります。

適切なセキュリティ対策と運用効率のバランスをとることは、デリケートではありますが、不可欠な作業です。このバランスを達成するには、オープンなコミュニケーションと共有指標を通じて、IT部門とセキュリティ部門の間で協力的な文化を育む必要があります。競合を回避し、セキュリティがすべての ITイニシアチブの不可欠な要素であることを確実にするために、セキュリティに関する考慮事項をIT戦略に統合する必要があります。

拡大する状況

より多くのデバイス、アプリケーション、ネットワークが事業運営に不可欠となり、攻撃対象領域は常に拡大しています。この拡大はまた、潜在的な脆弱性のポイントが増えることを意味し、構成ミスが発生する可能性が高くなります。

さらに複雑さを増しているのは、組織がその環境を保護するために使用するセキュリティソリューションの数が増えていることです。各ソリューションには独自の設定や構成があり、ITチームやセキュリティチームが効果的に管理するのは容易ではありません。

増加するビジネスソリューションとセキュリティソリューションが組み合わさることで、管理するネットワークは複雑なものとなり、しばしば誤った設定が行われ、エンドユーザーに影響を与える可能性があります。その結果、ソリューションがパフォーマンスの問題を引き起こしているだけで、環境を保護できていないという誤解が生じます。

定期的なヘルスチェックの威力

セキュリティ構成と設定を体系的にレビューすることにより、組織はインシデントが発生する前に構成ミスを特定して修正することができます。

ヘルスチェックは、すべてのセキュリティソリューションにまたがり、セキュリティアーキテクチャのすべての側面を網羅する包括的なものでなければなりません。これには、アクセス制御、設定、ポリシーが含まれます。定期的な監査によって、ソリューションがセキュリティのベストプラクティスや脅威の状況の変化に継続的に適合していることを確認できます。

Trellix Health Watch

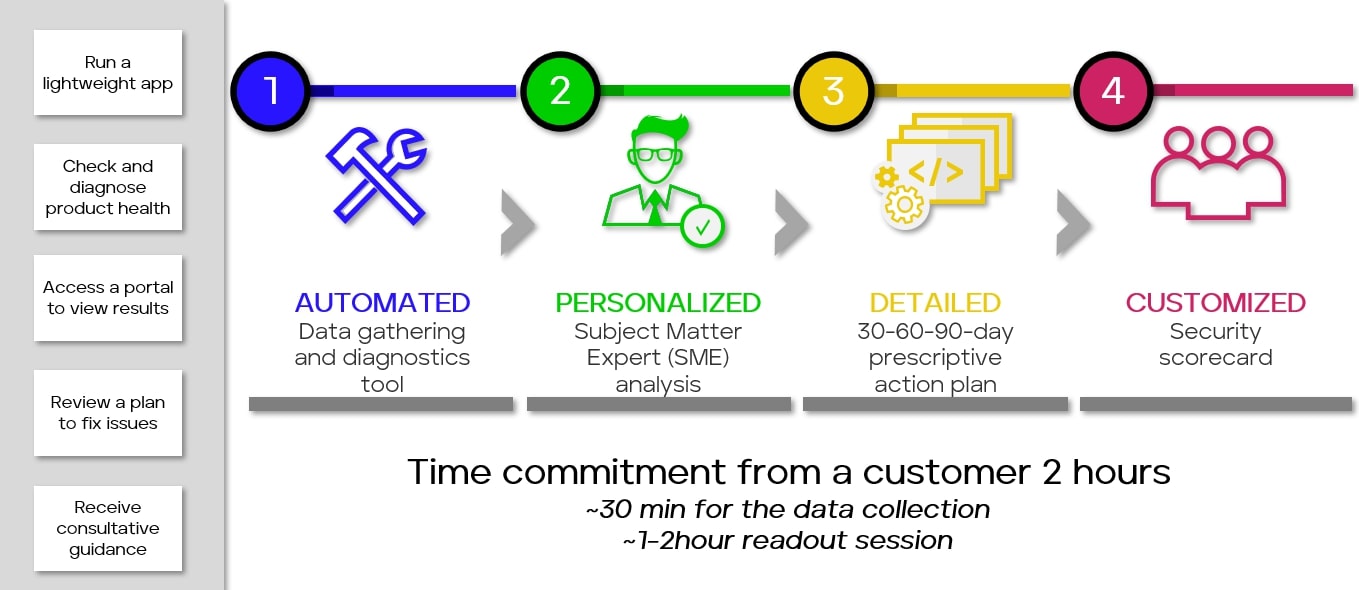

Trellix Health Watchは、潜在的な構成ミスが組織に悪影響を及ぼす前に特定する上で非常に有効です。Trellix Health Watchは、お客様のセキュリティ構成を分析し、構成ミスを修正するための明確なステップを含む、30日/60日/90日間の実行可能なプランを提供します。

環境の分析に膨大な時間を割くことを心配されていますか。Trellix Health Watchのエンゲージメントは通常2時間程度でご利用いただけます。データ収集プロセスは完全に自動化されており、お客様の作業は環境への認証情報の提供のみです。その後、すべてのデータ分析を行い、1時間のセッションで徹底的に話し合い、具体的なアクションプランを作成します。

さらに、Health Watchポータルへのアクセスも可能になります。ここでは、お客様の環境から収集されたすべてのデータを閲覧したり、ポータル内の特定の調査結果について専門家と対話したり、文書化された構成を閲覧したり、エンゲージメントごとのヘルススコアの傾向を追跡したりすることができます。

Trellix Health Watchの詳細については、Trellixの営業担当者までお問い合わせください。

Health Watch ポータルのデモ

※本ページの内容は2023年7月18日(US時間)更新の以下のTrellix Storiesの内容です。

原文: The Impact of Misconfigurations in Security Solutions

著者: Zak Krider