2008年以来、Koobfaceワームは、Facebookユーザーにおける最も悪意のある脅威の一つでした。大半の脅威と同様、Koobfaceは、悪意のあるペイロードを追加したり変化させたりしながら時間とともに姿を変えつつ、システムからシステムへと伝播する能力を維持しています。そのKoobfaceに、この度新たに、セキュリティサイトへのアクセスをブロックしてシステム不具合の可能性をユーザーにほのめかす、DNSハイジャック機能が追加されました。

ウイルスがファイルを削除したり、取り返しのつかないシステム損害を引き起こしたりすることが多いというのは、よくある誤解です。確かに、このカテゴリーには多数のウイルスが存在していますが、その大部分はむしろ気付かれないようにしています。損害を受けたシステムはウイルスを他の被害者へ広めることができませんが、静かに感染しているシステムはウイルスのまん延に常に利用される可能性があります。また、システムが明らかな感染の兆候を見せると、所有者が修復しようという気になりやすいため、あえて静かにしているという傾向があります。

これまで、Koobfaceは変化に富んでいました。バックグラウンドでパスワードを盗むマルウェアをインストールすることもあれば、ユーザーにCAPTCHAを入力するよう促すこともありました。

先日、Koobfaceは、セキュリティサイトへのアクセスをブロックしてシステム不具合の可能性をユーザーにほのめかす、DNSハイジャック機能を追加しました。この機能追加以来、マルウェアの作者たちは、偽ウイルス対策ソフトであるトロイの木馬をインストールすることにより、侵入力を大幅に増加させています。

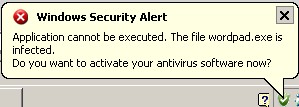

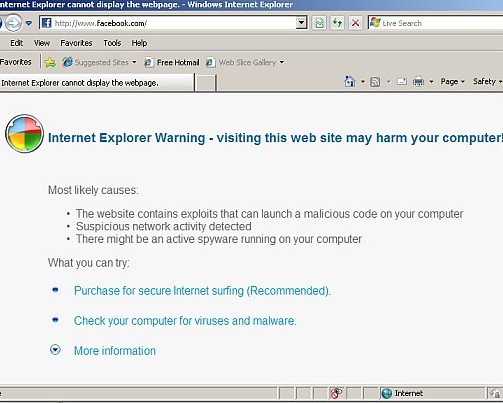

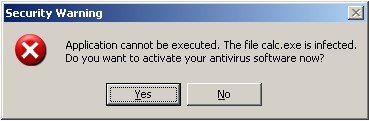

最初の感染から約10分で、下のような偽のスキャンウィンドウと感染警告が表示されます。

この偽のアラートから、すべてが始まります。トロイの木馬は、HTTPプロキシ代わりとなってInternet Explorerを設定し、このプロキシを通してHTTPリクエストをルートします。そして、偽ウイルス対策ソフトウェア購入サイトや少数のポルノサイト以外のすべてへのアクセスをブロックします。このペイロードは、ポップアップ表示や、検索結果リンクのリダイレクトのために作られているその他のKoobfaceコンポーネントさえブロックして、偽エラーメッセージを表示するKoobface製ポップアップをユーザーに見せます。

また、ほぼすべての実行ファイルを実行不可能にすることで、大半のユーザーに対し、システムそのものが使い物にならないようにします。

この自己矛盾的な脅威がどのように発生したのかはわかりません。しかし、大きな打撃を与えるペイロードは、他のKoobfaceコンポーネントと同じドメインから配信されています。おそらくサイバー犯罪者は、できる限り多くの稼ぎを手に入れるため、可能な限りの多くのユーザーに49.95~69.95ドルを支払わせ、「ウイルス対策セキュリティスイート」に登録させることを目論んでいます。その一方、彼らは、脅威を広める最新感染ベースを利用することに不安を持っていないユーザーを感染させる自分たちの能力に自信を持っているようです。

Koobface感染の圧倒的多数は、ウイルスを実行することを「選択」したユーザーに端を発しています。このようなユーザーは、作者の使うソーシャルエンジニアリングにだまされています。サイバー犯罪者は、人々の好奇心や、そそる動画を見たいという欲望を食い物にしているのです。

関連記事

- [2011/03/18] セキュリティ研究者の手間を省く、Koobfaceの亜種

- [2011/03/10] Google リーダーをターゲットにするKoobface

- [2010/12/17] Facebook、大半のスパムは友人から

- [2010/09/22] ユーザーを悩ますKoobfaceのURLが増加

- [2010/07/07] Facebookで新たなオンライン金銭詐欺が発生中

- [2010/06/24] Facebookがログオンセキュリティを強化

- [2010/05/27] 「facebook.com」名の実行ファイルを使った、悪質なWeb攻撃に注意

- [2010/04/12] Facebookパスワードリセット詐欺についての追加情報

- [2010/03/25] Facebookのパスワードリセット詐欺が世界中に蔓延

関連情報

- マカフィー、Facebook とのセキュリティ保護の共同提供に関する提携を強化(2011年4月26日プレスリリース)

- マカフィー、セキュリティ保護を共同提供に向けFacebook と提携 (2010年1月18日プレスリリース)

※本ページの内容はMcAfee Blogの抄訳です。

原文:Koobface Going for Broke?

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)