サイバー犯罪者は以前から、ボットネット、すなわち遠隔操作された感染PCのネットワークを、悪意ある目的で利用してきました。現在、サイバー犯罪者は危険なWebサイトを介してPCを感染させ、Twitter、LinkedInなどのソーシャルネットワーキングサイトを使ってPCをコントロールしています。

サイバー犯罪者は、ソーシャルネットワーキングをボットネット配布の新たな手段として積極的に使用しています。ボットネットは継続的な脅威です。一般ユーザーは、サイバー犯罪者がどのようにボットネットを利用しているかを理解すると同時に、自分のPCが感染を広げないようにする方法を知る必要があるといえるでしょう。今回はその感染方法および最新手口、また被害に遭わないようにするためのヒントなどを紹介します。

感染方法: サイバー犯罪者は「ボット」、すなわち知らない間にリモートコマンドを実行できる自動ソフトウェアプログラムをマシンに感染させるマルウェアを作成します。

次に、最新の話題や人気アーティストに言及してリンクをクリックさせるスパムメールやインスタントメッセージ(IM)を送信します。リンクをクリックすると、知らないうちにボットがPCにダウンロードされます。

PCが感染すると、他の数千台の感染マシンと同様、サイバー犯罪者があなたのPCにアクセスしてコントロールすることが可能になります。結果的に、スパムメールを友人や家族に送信し、あなたからのメッセージを装ってマルウェアの感染を拡大させます。

最新手口:

1)ソーシャルボットネット – Twitter、LinkedInなどのソーシャルネットワーキングサイトにより、サイバー犯罪者は、ボットネットワークを制御するシンプルで、しかも捕まりにくい方法を手に入れ、意のままにスパムやマルウェアを拡散できます。

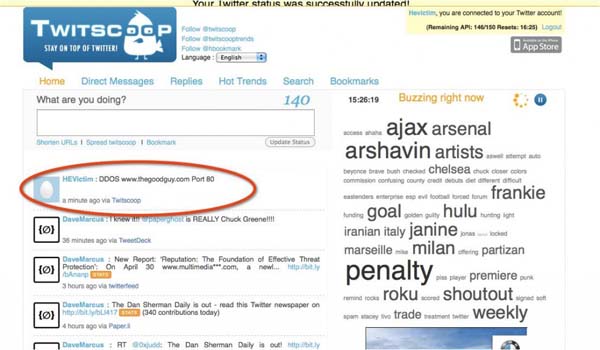

たとえば、サイバー犯罪者は、Twitterで送信される「@botcommand」からのコマンドに従うようボットネットに指示する基本的なコードを作成できます。サイバー犯罪者は、Twitterで簡単なコマンドを入力するだけで、ボットネットにスパムを送信させ、危険なファイルをダウンロードさせ、サービス拒否攻撃を仕掛けさせることが可能です。

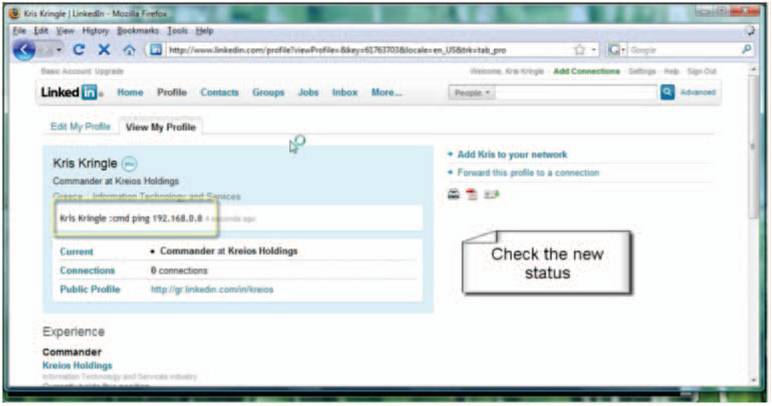

サイバー犯罪者は、Twitter以外のプラットフォームでも、同様のコマンドを送信できます。たとえばLinkedInでは、サイバー犯罪者はプロフィールを作成し、そのプロフィールからのコマンドに従うようボットをプログラムできます。これらのアプリケーションはコマンドを送信する手段としてのみ使われ、広く普及しているため、サイバー犯罪者を追跡するのはほぼ不可能です。

2) ボットキット – サイバー犯罪者が感染マシンにリモートでソフトウェアをインストールし、Webサイトから制御できる、新しい「エクスプロイトキット」がインターネットで提供されています。キットの仕組みは非常に巧妙で、サイバー犯罪者は、エクスプロイトキットがインストールされているWebサイトへのリンクが組み込まれたスパムメール、スパムインスタントメッセージを送信するだけです。

ユーザーがリンクをクリックすると、キットがユーザーの国、オペレーティングシステム、ブラウザに基づいて利用するエクスプロイトを判断します。エクスプロイトのインストールに成功すると、サイバー犯罪者はそのマシンにリモートアクセスできます。

3) P2Pボットネット – P2Pネットワークで制御されるボットは、現在最も一般的に見られるボットネットのひとつです。ソーシャルボットと同様、指揮中枢が存在しないため、検出が困難ですが、仕組みは大きく異なります。サイバー犯罪者はP2Pネットワークにログオンし、ネットワークに「ping」を送信して、どのボットが近いかを確認します。応答したボットは近くのサーバーからコマンドを受信します。

危険性:PCがボットネットに組み込まれると、知らぬ間にサイバー犯罪者の犯罪に加担させられます。また、自分のPCと個人情報も危険にさらされます。サイバー犯罪者は、セキュリティソフトウェアを無効にし、個人ファイルにアクセスするようボットに命令できます。さらに、PCが大量のスパムの送信に使われると、マシンの速度が大幅に下がる可能性があります。

被害に遭わないようにするためのヒント:

サイバー犯罪者は、ボットネットを配布、管理する新しく簡単な方法を考案し続けています。問題の一端を担わないようにするため、PCを常時防護し、ボットネットの仕組みを詳しく把握しましょう。

1) 見知らぬ人からのスパムメールやIMのリンクを絶対にクリックしないでください。知らない間にPCにボットがダウンロードされる可能性があります。

2) 使わないときはPCの電源を切ってください。インターネットに接続されていなければ、サイバー犯罪者はPCにアクセスできません。

3) ウイルス、スパムなどのインターネットの脅威から身を守るため、主要なソフトウェアベンダーのセキュリティソフトを使用して戴くと同時に、ソフトを常に最新の状態に保つようにしてください。

4) インターネットを閲覧する際は必ず、検索結果に表示された危険な可能性があるサイトを警告する、安全な検索のためのプラグインを使用してください。

5) オペレーティングシステム、ブラウザが自動的にアップデートを適用するように設定してください。

被害に遭ってしまったときにすべきこと:

PCがボットネットに組み込まれていると思われるときは、どうすればよいのでしょうか。

1) インターネット接続速度が不明な理由で遅くなっていないか確認してください。ボットネットがあなたの接続を使ってデータを送受信している可能性があるからです。

2) 所有しているのがWindowsマシンの場合、タスクマネージャーのネットワークタブを開いて、PCがインターネット接続を使用しているか、どのくらいの帯域幅を使用しているか確認してください。2~3%を超えている場合、ボットが存在する可能性があります。

3) 感染したと考えられる場合、インターネットのモデムまたはルーターをすぐに切断してください。PCをセーフモードで再起動し、ウイルスのフルスキャンを実行して、悪性コードをすべて削除します。

関連記事

- [2011/05/16] 狙われるMac OS: クロスプラットフォームなJavaボットネットが拡散中

- [2011/03/07] ボットネットとソーシャルメディアの相関関係

- [2011/01/11] 携帯電話ネットワークを所有するモバイルボット

- [2010/10/05] Zeusボットネットについて

関連情報

※本ページの内容はSecurity Insights Blogの抄訳です。

原文:Is Your Computer Being Controlled by a Cybercrook?

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)