この7年の間に、ボットネットはセキュリティの専門家、企業、個人ユーザーにとって最大の脅威の1つになりました。McAfee Labsは、TwitterやXMPPを使用可能なGoogle Talkといったアプリケーション等、一般的なソーシャルネットワークやWebアプリケーションをサイバー犯罪者がどのように利用してユーザーのPCを乗っ取るかについて、常に研究しています。

Web 2.0サービスが進化するにつれて、ボットネット作成者の活動も進化してきました。彼らは新しい技術を素早く取り入れて、攻撃の洗練度を高めています。McAfee Labsは、ボットネットとソーシャルメディアに以下の傾向があることを確認しました。

- ソーシャルメディアを利用したボットコマンドの受信・実施の例として最も普及しているのは、Twitter制御のボットである。

- 概念実証的な調査ツールではあるが、KreiosC2が、LinkedInなどのソーシャルネットワークやアプリケーションをボットネット制御にどの程度利用できるかを効果的に実証している。

- 攻撃前の認証要否、プレゼンス、メッセージングに使用するXMPPなどのプロトコル標準も、ボットネットによる通信や悪意ある攻撃を行うためにサイバー犯罪者に利用される可能性がある。

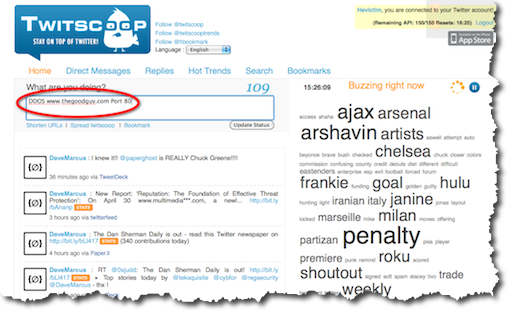

Twitterなどのアプリケーション経由でボットやボットネットを制御することで生じる危険を、決して侮ってはいけません。Twitterのような幅広く導入展開されているアプリケーションでボットネットを効果的に制御すると、攻撃者は、世界中のほとんどのデスクトップで実行可能なアプリケーションやWebサイトを使って、プレーンなサイトに身を潜めることが可能になります。そして、様々なTwitterアプリケーションからTwitterアカウントにログインして以下のアップデートを送信することが、簡単にできるようになります。

DDoS攻撃準備

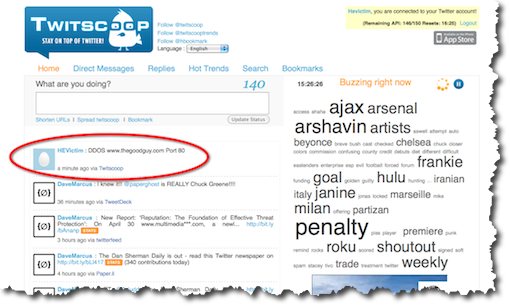

それから、下のコマンドを送信します。

Twitter Baby経由で攻撃コマンドを送信

これは、1つ以上のボットをアプリケーションベースで分散制御するのと同じくらい容易に実行可能です。このようにサイバー犯罪者は、ボットネットのコマンド、制御、攻撃の新型プラットフォームとしてのソーシャルネットワークを利用しているのです。

関連記事

- [2012/04/11] ソーシャルメディア:企業のセキュリティベストプラクティス

- [2011/05/16] 狙われるMac OS: クロスプラットフォームなJavaボットネットが拡散中

- [2011/03/25] ソーシャルメディアをターゲット化する、サイバー犯罪

- [2010/10/05] Zeusボットネットについて

- [2010/10/04] あなたのPCをコントロールするボットネット

※本ページの内容はMcAfee Blogの抄訳です。

原文:Application-Based Control: the Future of Botnets?

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)