偽のセキュリティソフトウェアの変異種には、ルックアンドフィールを真似た製品やファイルのアイコンを真似た製品の他にも、ドメイン名を真似ることで、ユーザーを騙し、正規品がホストするソフトウェアだと信じ込ませようとする製品もあります。第3回目となる同シリーズでは、マカフィーのドメイン名を真似ることで、マカフィーと関係がある、あるいはマカフィーがホストするソフトウェアだと信じ込ませようとする製品「mcafeevirusremover.com」について取り上げます。

マカフィーではmcafeevirusremover.comドメインのHTMLコードを、FakeAlert-KW!htmという名前で検出し、関連するトロイの木馬をFakeAlert-KWという名前で検出します。このドメインがホストするスクリプトは、WindowsブラウザのInternet ExplorerやMozilla Seamonkey、Chromeを攻撃する可能性があります。また、このスクリプトは、Linuxプラットフォームのブラウザにも影響を及ぼします。

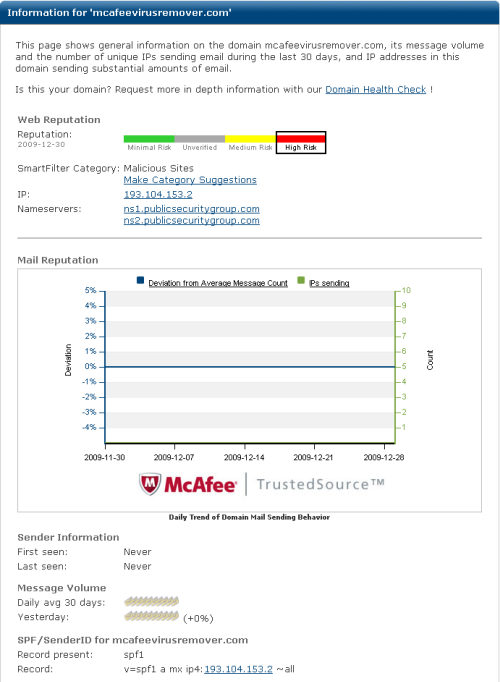

この偽のセキュリティソフトウェアを行う亜種は、少なくともその他13の既知のドメインでホストされています。マカフィーのTrusted Sourceは、このトロイの木馬と関連するIPアドレスとドメイン(DNSサーバーやメールサーバーを含む)を全てブロックします。以下は、その一例です。

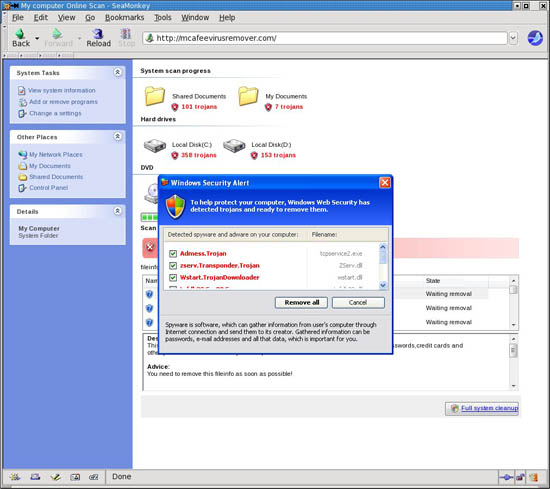

サイバー犯罪者は、ソーシャルエンジニアリングの技術を使ってユーザーを騙し、マルウェアをインストールさせることに長けています。実際に感染は、トロイの木馬のスクリプトコードをホストしているドメインに被害者をリダイレクトすることから始まります。このWebサイトは、Windows XPのWindows Explorerのように見えるように設計されています。そして、被害者のコンピューター上でさまざまな感染を「報告」します。

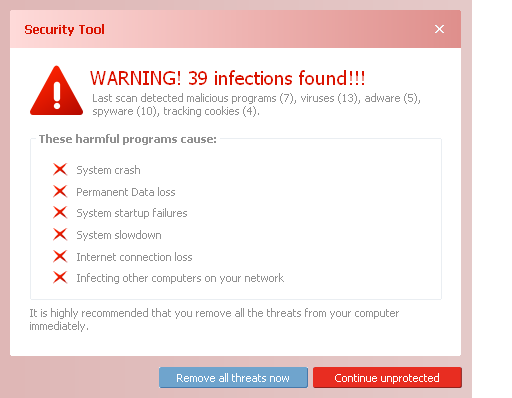

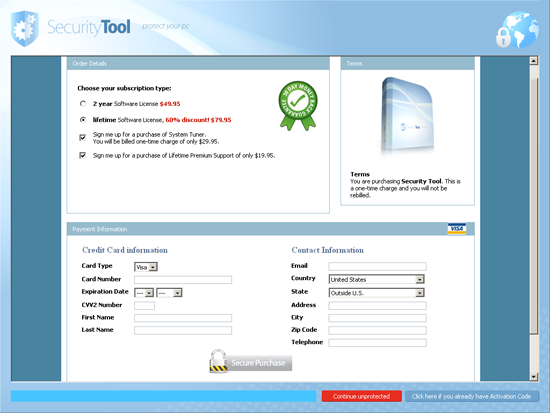

ユーザーがブラウザ内でクリックすることにより、トロイの木馬「FakeAlert-KW」がダウンロードされます。これがインストールされるとすぐに、トロイの木馬がグラフィックインターフェースを表示します。このグラフィックインターフェースは、合法のセキュリティアプリケーションらしく見えるように設計されており、被害者のコンピューター上でさまざまな感染を報告します。

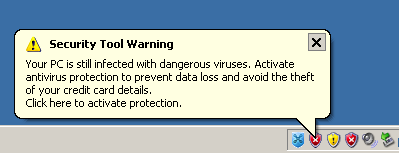

感染したマシンは、システムトレーから次々と表示されるアラートに悩まされることになります。このアラートは、下の画像のように、さまざまな問題を「警告」し、最終的には偽の脅威をPCから除去するために、セキュリティソフトの購入や起動を求めてきます。

こうした脅威から確実に身を守るために、購入前にベンダーを調べたり、ポップアップ広告に慎重に応じたりすることが必要です。なおマカフィー製品を既に導入済みのユーザーは、製品のアップデートを忘れずに行ってください。

関連記事

- [2010/12/01] グーグル検索をターゲットにする、偽ウイルス対策ソフト

- [2010/11/08] スケアウェア、全マルウェアの23%に到達

- [2010/08/27] 偽のウイルス対策ソフトから身を守るために

- [2010/08/19] 偽のウイルス対策ソフトによる感染被害が拡大

- [2010/08/06] 偽ウイルス対策ソフトの検出回避策

- [2010/08/13] 偽ウイルス対策ソフトの感染経路-3

- [2010/07/30] 偽ウイルス対策ソフトの感染経路-2

- [2010/05/17] 偽ウイルス対策ソフトの感染経路

- [2010/07/23] マカフィー製品を装う、偽のセキュリティソフトウェア-4

- [2010/07/09] マカフィー製品を装う、偽のセキュリティソフトウェア-2

- [2010/07/02] マカフィー製品を装う、偽のセキュリティソフトウェア-1

- [2010/06/29] 偽のウイルス対策ソフト「2010年版」

- [2010/06/22] 新種が次々と現れる偽のセキュリティソフトウェア

- [2010/03/11] 偽セキュリティ対策ソフトが急増中

関連情報

※本ページの内容はMcAfee Blogの抄訳です。

原文:Fake Alert Uses McAfee-like Domain Name to Attract Victims

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)