マルウェアには様々な亜種が存在しているのが一般的ですが、DNSサーバーの設定を変えるマルウェア「DNSChanger.ad」も同様です。この亜種は、大抵FakeAlert(偽ウイルス対策ソフト)や、DNSChangerといった種類のトロイの木馬と関わりを持つルートキットをダウンロードします。ダウンロードされたシステムファイルは、時間の経過に応じて名前が「tdss*.sys」から「seneka*.sys」「skynet*.sys」といったように変化していきます。このルートキットにメモリー検査・クリーニングを実施したところ、「Generic Rootkit.d」であることが判明しました。このマルウェアが使用する手口は既に判明しています。基本的には「IofCallDriver」、「IofCompleteRequest」、「NtFlushInstructionCache」、「NtEnumerateKey」などにインラインフックを設けます。更に、自身のレジストリ項目から各種権限を消去します。

今回のマルウェアは、「system32\drivers」フォルダ内に「skynet*.sys」といった名前のシステムファイルを隠します。マルウェアによって設けられたインラインフックは、ルートキット分析ツールの他、デバッガ「WinDbg」でも修復可能であり、インラインフックを修復すれば攻撃用ファイルが見えるようになります。その一方で、このマルウェアは削除されたファイルを元に戻す機能を備えています。マルウェアが「監視」や構成コンポーネントの復旧を試みることはよくあります。ただ興味深いのは、ファイル監視機構「File Monitor」(filemon)でこのような活動を捉えらることができないのと同時に、他のAPI追跡手段でもファイル復旧と思われる動きを見つけられないことです。

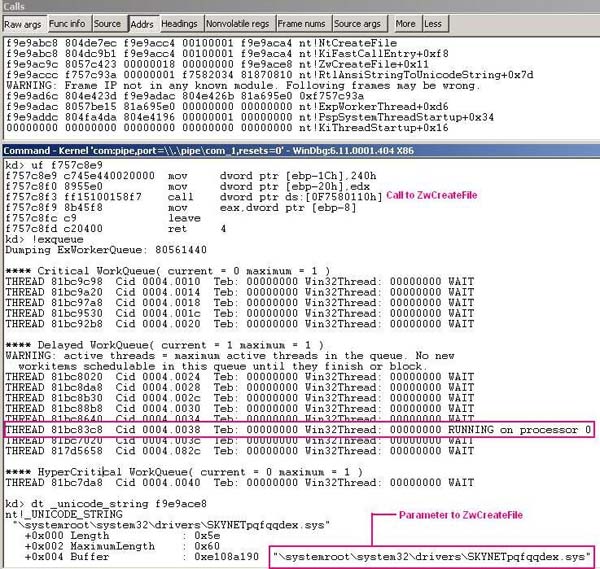

詳しく調べたところ、「KeDelayExecutionThread」で作成したループの中で遅延システムワーカースレッドを使用し、一定の間隔で「ZwCreateFile」を呼び出していました。この処理に関連するコードとスレッドを以下に示します。

ファイル生成処理ループ

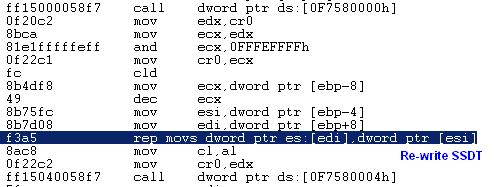

この処理から、削除したファイルが復活する仕組みが分かります。このスレッドはマルウェアのレジストリを監視しており、以下のコードを使用してシステム用サービスのアドレス格納テーブル「System Service Descriptor Table」(SSDT)を絶えず改変しています。この影響により、SSDTにフックを設けて各種活動を調べる監視ユーティリティが機能しなくなります。

SSDTの書き換え

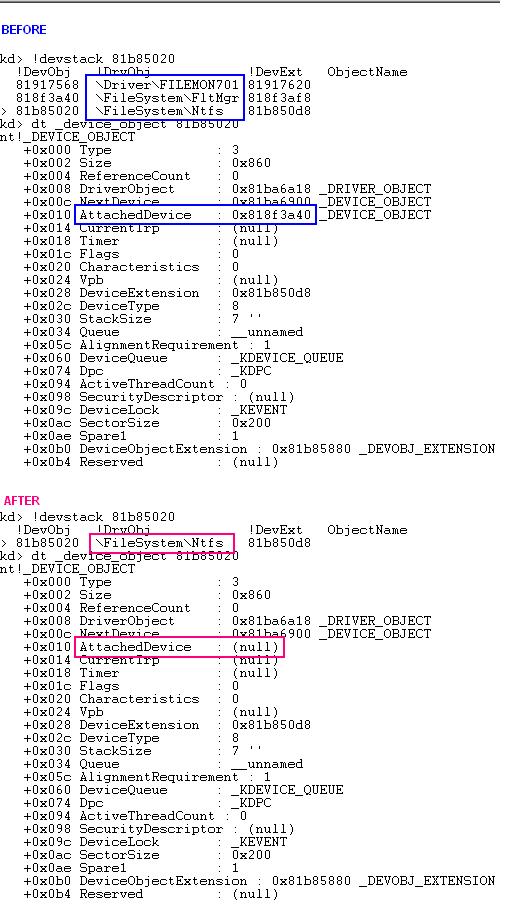

SSDTを書き換えられただけであれば、filemonはこのファイルに関する活動を報告できるはずです。ところがこのマルウェアは、ファイルシステムフィルタドライバを全て削除してしまいます。filemonもファイルシステムフィルタを使用しているため、このドライバ削除によって報告できなくなっていました。感染前後のデバイススタックの内容を以下に示します。感染後に全てのフィルタが駆除されています。

感染前後のデバイススタックの内容

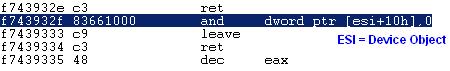

また以下は、割り当てられていたフィルタを削除するコードです。

フィルタ削除コード

なお、割り当てられているこのNTFS用デバイスフィールドだけがnullで、これ以外のスタックは改変されず残っています。

このように、filemon用フィルタドライバだけではなく、Filter Managerも削除されていた事が分かります。全てのフィルタを削除しSSDTを書き換えることで、これらに頼る分析ツールの邪魔を行います。ただその一方で、他のソフトウェアの動きを阻むこともあり得ます。ほぼ全ての環境でルートキットの動きを隠すことができるのであれば、他のソフトウェアが動かなくてもマルウェアとしては問題ないのです。このようなトレードオフは、多くのマルウェアに見られます。今回のマルウェアもその一例と言えるでしょう。

関連記事

- [2012/10/23] 新たな形式の偽ウイルス対策ソフトウェア「System Progressive Protection」が登場

- [2011/05/06] 架空のメモリーを作成し検出を避ける、新種のトロイの木馬

- [2011/04/26] 進化する、トロイの木馬型ルートキット「StealthMBR」

- [2011/04/22] レジストリを変更してセキュリティを低下させる、トロイの木馬

- [2011/03/09] Mac OS Xを蝕むトロイの木馬BlackHole RAT

- [2010/07/08] VLCメディアプレイヤーのインストーラーを騙る、トロイの木馬

- [2010/05/17] 偽ウイルス対策ソフトの感染経路

- [2010/07/30] 偽ウイルス対策ソフトの感染経路-2

- [2010/08/13] 偽ウイルス対策ソフトの感染経路-3

- [2010/12/01] グーグル検索をターゲットにする、偽ウイルス対策ソフト

- [2010/08/06] 偽ウイルス対策ソフトの検出回避策

関連情報

※本ページの内容はMcAfee Blogの抄訳です。

原文:Generic Rootkit.d Strikes Again in New Variant

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)