※本ブログは、マカフィー グローバルコンシューママーケティング担当 バイスプレジデントのギャリ―・デイビスによるものです。

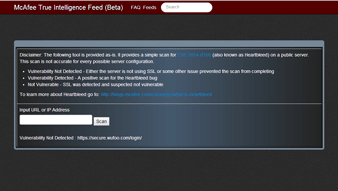

マカフィーでは、Heartbleedの脆弱性を確認する簡易スキャンツール(英語サイト)を提供しています。 以下、ご了承の上ご利用ください。

下記は使用概要及び参考翻訳となります。

- 本ツールは、現状のままで提供されます。

- ご確認いただくWebサイトのサーバーの環境により、正確な情報を提供できない場合がございます。

- Heartbleed以外の脆弱性を確認するものではございません。

http://tif.mcafee.com/heartbleedtest

スキャン結果によって、以下の3種類の結果が表示されます。

| スキャンの結果 | 説明 |

|---|---|

| Vulnerability Detected | Heartbleedのぜい弱性が確認されました |

| Not Vulnerable | SSLが適用され、Heartbleedのぜい弱性が存在する可能性は低いです |

| Vulnerability Not Detected | Heartbleedのぜい弱性は検出されません SSLが適用されていない、あるいは別の問題のためスキャンできない場合があります |

皆さんの多くは数日前から「Heartbleed(ハートブリード)」という単語を見かけて、一体なんだろう、どうしてそんなに騒いでいるのだろうと思っているかもしれません。Heartbleedはインターネット上の約3分の2のWebサイトに影響すると言われている重大なセキュリティ上の脆弱(ぜいじゃく)性の名前です。ログイン情報(ユーザー名とパスワード)やその他の機密情報が公開される恐れがある危険な状況です。

「Heartbleed」とは

Heartbleedはウイルスではなく、OpenSSLの不具合です。OpenSSLとは、大多数のオンラインサービスによって提供されるユーザーとサーバー間で通信する際に使用される暗号化技術です。この不具合により、ハッカーはユーザー名、パスワード、その他の機密情報を含んでいる大量のデータベースからデータを抽出することができます。

何をすべきか

まず最初にする必要があるのは、YahooやPayPalなどのオンラインサービスがHeartbleedの脆弱性に対処するためにサーバーを更新したかどうかを確認することです。この確認が済むまでは、パスワードを変更しないでください。できるだけ早くパスワードを変更する必要があると唱えられていますが、問題は、Heartbleedの影響を受けるのは主に通信のサーバー側であることです。つまり、サーバーにHeartbleed対策が施されていない場合、パスワードを変更しても無意味なのです。

Heartbleed問題の確認方法

Mashableのウェブサイト(英語)では、Heartbleed脆弱性の影響を受けたWebサイトの一覧が確認できます。このリストは広範囲にカバーされていないことに注意してください。頻繁に閲覧するWebサイトが侵害されていないか心配な場合は、Heartbleed検出ツールを使用して確認することができます。Webサイトが侵害されているというポップアップが表示された場合、そのWebサイトはまだアップデートされていないので、パスワードを変更するのは待った方がよいということです。

Heartbleedの影響を受けたのでサーバーを更新したことを知らせるメールが、企業やサービスなどから送信されてくるはずです。このようなメールを受け取ったら、パスワードを変更すべきです。ただし、これはフィッシング攻撃の絶好のチャンスでもあります。フィッシングとは、サービスになりすましてユーザー名やパスワードを盗む攻撃であり、このようなメッセージが表示されたときには、十分に注意してください。

フィッシング攻撃は、文法の間違い、企業にそぐわない疑わしいグラフィック、パスワードとユーザー名の入力を求めるメール内容などから見抜くことができます。Heartbleedの影響を受けたサービスの中には、ユーザーを自動的にログアウトさせるものもあります。また、パスワードを変更するためのリンクが表示される場合もあります。フィッシング攻撃から身を守るためには、このようなリンクをクリックせず、代わりに、自分でWebサイトのトップページを表示してからログインし、パスワードを変更してください。

Heartbleedの詳細

Heartbleedが何をするかを理解するには、SSLとは何か、OpenSSLとは何か、何をするものなのかを説明する必要があります。

SSLは、Secure Sockets Layerの略語であり、第3者に情報を盗聴されずにユーザーとサービス間で情報を安全に伝達するためのセキュリティ規格です。OpenSSLは、ボランティアのプログラマーのコミュニティからによって更新・維持されているオープンソース(非営利)プロジェクトにすぎません。

SSLが機能するためには、コンピューターはサーバーと通信する必要があります。このために、コンピューターは「ハートビート」と呼ばれるものを送信します。(この脆弱性の名前の由来になったこと以外に)ハートビートが何をするかというと、特定の信号をサーバーに送信し、そのサーバーがオンラインかどうかを確認します。サーバーがオンラインの場合、サーバーはコンピューターにその信号を送り返し、安全な通信が可能となります。コンピューターとサーバーの両方がハートビートを定期的に送信することによって、ユーザーとサーバー(サービス)の両方がオフラインではないことを確認しているのです。

Heartbleedは、偽のハートビート信号をサーバーに送信することによって、この「ハートビート」を利用します。このような悪意あるハートビートは、基本的にサーバーをだまし、この悪意あるハートビートを送信したユーザーにメモリの塊をランダムに返送させます。そのようなメモリに含まれているのは、無作為に抽出したメールアドレス、ユーザー名、およびパスワードの集合かもしれませんが、困ったことに、このような認証情報の中には、そのサーバーを管理している企業に関するものが含まれている場合があります。このため、ハッカーはインターネット中の情報にアクセスして、悪用する手段を手に入れることができるのです。

この脆弱性の重大性は見過ごせません。OpenSSLは、従来、最も安全なデータ転送手段の1つとみなされていたため、大半の企業は定期的にOpenSSLを採用しています。繰り返しますが、自分自身を守るための最善の方法は、(前述のツールの1つによって)利用しているサイトが影響を受けていないかを確認して、アカウントパスワードを変更することです。

パスワードの変更に関するヒント:

- 利用するサイトごとに異なるパスワードを作成してください。

パスワードは、英字、数字、および記号を含む8文字以上の文字列にし、サイトごとに違うパスワードを作成すべきです。また、複数のサイトで同じパスワードを使用しないでください。これは必要最小限のことです。 - パスワードマネージャーを使用します。

パスワードマネージャーは、便利なツールというよりも、セキュリティツールとなっています。朝、出かけるときに玄関に鍵をかけたかどうかを思い出すだけでも容易ではありませんので、サイトごとに異なるパスワードを記憶するのは、ほとんど不可能です。パスワードマネージャーは、ユーザーの代わりに記憶してくれます。また、キーストロークを記録してパスワードを盗む有害ソフトウェアからユーザーを保護します。 - 2要素認証を有効にします。

2要素認証は、パスワードなど、ユーザーが知っているものと、電話など、ユーザーが持っているものの両方を必要とするセキュリティ技法です。すべてのWebサイトがこのセキュリティ技法を採用しているわけではありませんが、採用しているサイトでは、これを有効にすべきです。ハッキングから自分自身を守る効果的な手段です。

繰り返しになりますが、この脆弱性の重大性は見過ごせません。自分のデータを保護するためには、HeartbleedによってID、パスワードなどの認証情報が漏えいしたとみなして、パスワードを変更する必要があります。

最新のニュースを継続してチェックしてください。

※本ページの内容はMcAfee Blogの抄訳です。

原文:The Heartbleed Vulnerability: What It Is and How It Affects You

![[レポート]クラウド環境の現状レポートと今後 ~クラウドの安全性の状況と実用的ガイダンス](https://blogs.trellix.jp/wp-content/uploads/2018/03/クラウドとビジネス.png)