MITRE Engenuity™は毎年、サイバーセキュリティ製品の独立した評価を実施して、政府と業界がセキュリティの脅威に対抗し、業界の脅威検出機能を改善するためのより良い意思決定を行うことを支援しています。これらの評価は、敵対的な戦術や技術を追跡するための事実上のフレームワークとして広く認識されているMITRE ATT&CK®に基づいています。マカフィーでは、サイバー犯罪者が常に攻撃手法を進化させていることを認識しており、ゲームに勝つために必要な機能をブルーチーム(サイバーディフェンダー)に提供することに取り組んでいます。そのためには、セキュリティソリューションを厳格なテストにかけることの重要性を確信しています。

マカフィーは、これまでのすべてのMITRE Engenuity Enterprise Evaluationに参加しました。これには、前回のラウンド1(APT3 エミュレーション)とラウンド2(APT29エミュレーション)が含まれます。

本日、MITRE Engenuityは、過去数か月にわたって実施されたCarbanak およびFIN7として知られるサイバー攻撃グループの攻撃手法を用いた評価 (ラウンド3 )の結果を発表しました 。マカフィーは、サイバーセキュリティソリューションの機能をテストした他の28のベンダーとともに、これまでで最も包括的なATT&CK評価であり、20の主要なステップと174のサブステップをカバーするこの評価に参加しました。

MITER Engenuityは、これらのグループが利用する特定の敵対技術からベンダーが保護する能力を調べるために、検出評価にオプションの拡張機能を初めて提供しました。 また、評価がWindowsシステムを超えて、ファイルサーバーまたはドメインコントローラーとしてネットワーク上で頻繁に使用されるLinuxデバイスを対象とした手法に対処したのはこれが初めてでした。

これらのATT&CK評価の目的は、製品のランク付けやスコアリングではないことに注意することが重要ですが、結果を分析したところ、マカフィーのブルーチームは、マカフィーのポートフォリオによって補完されたMVISION EDRを使用して、敵に対して大きなアドバンテージを獲得し、次のことを達成できたことがわかりました:

- 1日目(Carbanak)の10の主要な攻撃ステップ全体で100%の可視性、2日目(FIN7)の10の主要な攻撃ステップ全体で100%の可視性

- 1日目(Carbanak)の10の主要な攻撃ステップ全体で100%の分析検出(テレメトリ以外の検出)、2日目(FIN7)の10の主要な攻撃ステップ全体で100%の分析検出

- 2つの攻撃シナリオの合計174のサブステップで87%の可視性

- 追加のコンテキストと強化のために2つ以上のデータソースを活用する72%の検出

- 保護テスト(Carbanak + FIN7)でエミュレートされた10の主要な攻撃ステップのブロックと攻撃サイクルの早い段階での100%ブロック

敵対的なエミュレーション

過去の評価においてエミュレートされた攻撃グループはスパイ活動に重点を置いていましたが、Carbanak とFIN7は金銭的利益を目的として幅広い業界をターゲットとしていたため、ATT&CK Evaluationsチームは今回、これらをエミュレートすることを選択しました。どちらのグループも、革新的な戦術や手法を使用することに定評があります。効率的なスパイ活動とステルス性による最先端の戦略を取っており、彼らはしばしばスクリプト、難読化、「見えないところに隠れる」手法を駆使し、環境を略奪しながらマシンの背後にいるユーザーを完全に利用します。

ATT&CK評価は、保護テストを含めて合計4日間実施されました。毎日、10ステップで構成される異なるバージョンの攻撃が実行されました。1日目、MITRE Engenuityは、人事マネージャーのワークステーションの侵害から始まり、特権の昇格、資格情報の盗難、CFOのシステムへの横方向の移動、機密データの収集を含む 、Carbanakグループによる金融機関への攻撃をエミュレートしました。WindowsシステムとLinuxシステムの両方で、および送金のなりすまし。2日目、MITRE Engenuity FIN7グループがホテルに対して実行した攻撃をエミュレートしました。これには、ホテルマネージャーのシステムの侵害、永続性、資格情報の盗難、発見、会計システムへの横方向の移動、および顧客の支払いデータのスキミングが含まれます。

マカフィーブルーチームは、これら2つの高度な敵からの防御に成功し、MVISION Endpoint Security (ENS)、Advanced Threat Detection (ATD)、Network Security Platform (NSP)、Data Loss Prevention (DLP)、and Enterprise Security Manager (ESM)によって保管されたMVISION EDRを含むマカフィーポートフォリオの威力を実証しました。これらの製品は、MITRE Engenuityの標準に従って構成されています。

- 検出評価では、すべてのENSスキャナーとルールがレポートのみに設定されました。

- 保護評価のために、「ファイルまたはフォルダーのリモート作成または変更」ルールがMITREの要求で無効にされている間、ENS攻撃動作ブロック(ABB)/攻撃対象領域削減(ASR)ルールがブロックするように設定されました。

広範なパープルチームとしてこの4日間、マカフィーは、そのポートフォリオが、セキュリティ運用チームにとって最も重要な上位5つの機能(時間ベースのセキュリティ、アラートのアクション可能性、詳細な検出、保護、および可視性)全体で強固なサイバー防御を提供することを実証しました。

時間ベースのセキュリティ(Time- based security)

時間ベースのセキュリティ(TBS) は 、防御側が適用できる最も関連性が高く、効果的で、単純なセキュリティモデルの1つです 。これは、ブルーチーマーが敵対的な攻撃から効果的に防御するために必要で、タイムリーで、実用的な情報を持っているかどうかを判断するメカニズムを提供します。

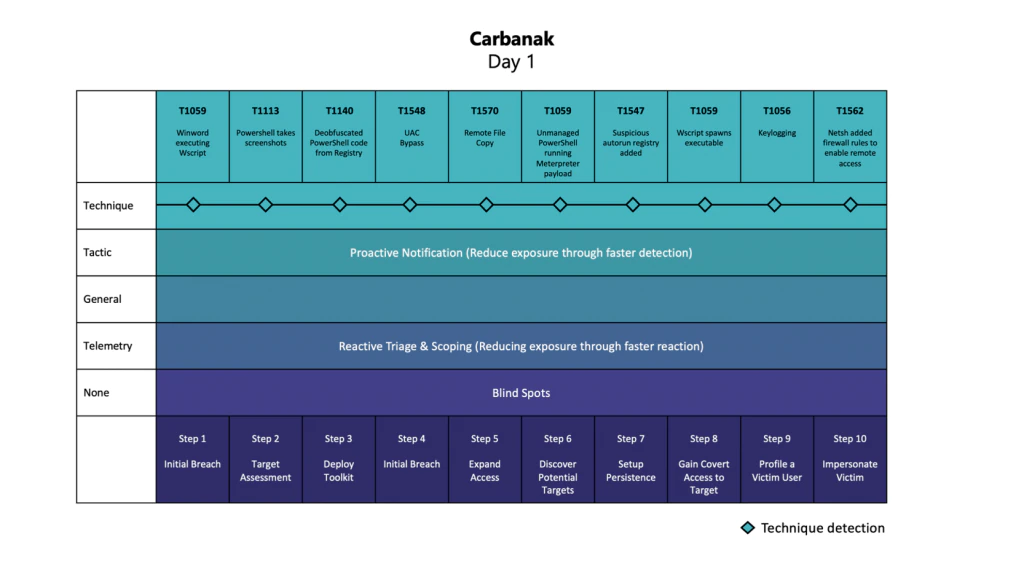

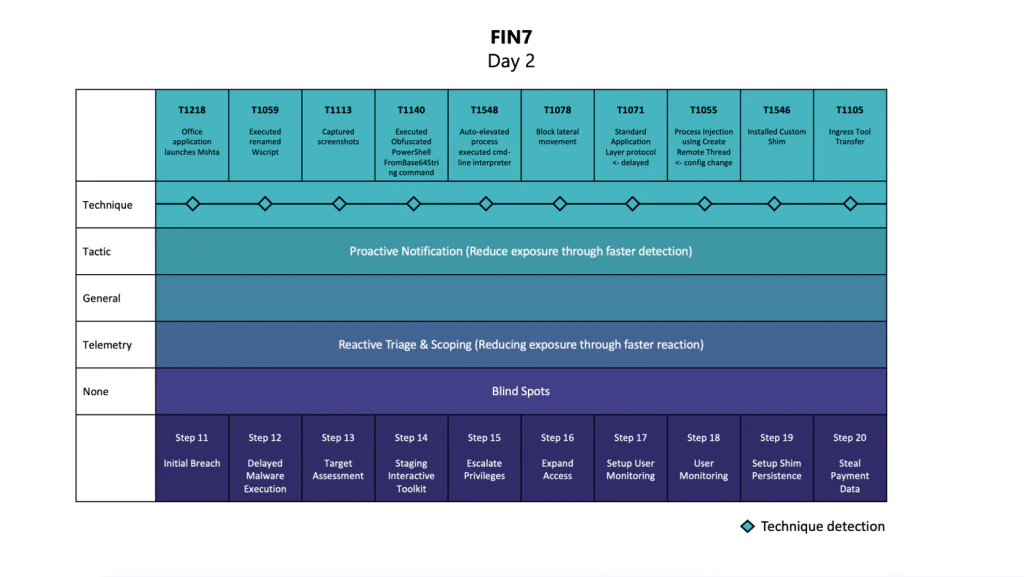

ATT&CK E評価の結果を使用して 、攻撃のタイムラインに従ってデータをモデル化し、ATT&CKレッドチームが1日目(Carbanak )と2日目(FIN7)に実行した手法を、採用した各ステップ(攻撃マイルストーン)にグループ化しました。各評価日のデータを表すために、MITREEngenuityで使用される検出カテゴリをリストします 。図1と図2に示すように、評価中、マカフィーは攻撃のすべての主要なステップに対して最大レベルの可視性、検出、およびコンテキストを提供し ました。マカフィーの製品を使用したアナリストは、MITRE Engenuityの参照を含め、これらの高度な攻撃の各ステップについて、相関性のある強化された脅威アラートを受信していました。 ATT&CKフレームワークと強化されたテレメトリへのピボットポイントにより、 より迅速な検出、調査、および反応が可能になり、その結果、露出が減少します。

アラートの対応実用性

ディフェンダーとして成功するには、可能な限り最速の方法で対応し、攻撃チェーンでできるだけ早くアラームを発し、その後のすべてのアクティビティを相互に関連付け、集約し、要約して、アクションの実用性を維持することが不可欠です。McAfeeのMVISION EDRは、評価中のアクション性を維持し、アラート疲労を軽減して、コンテキストとエンリッチメントを提供しました。その結果、検出の総数274の うち62 %1の分析析検出(非テレメトリ検出)が 得られました 。これは、マカフィーの強い相関関係と、すべてのテレメトリにタグを付けてソースにできるだけ近いラベルを付けることで可能になりました。

詳細な検出

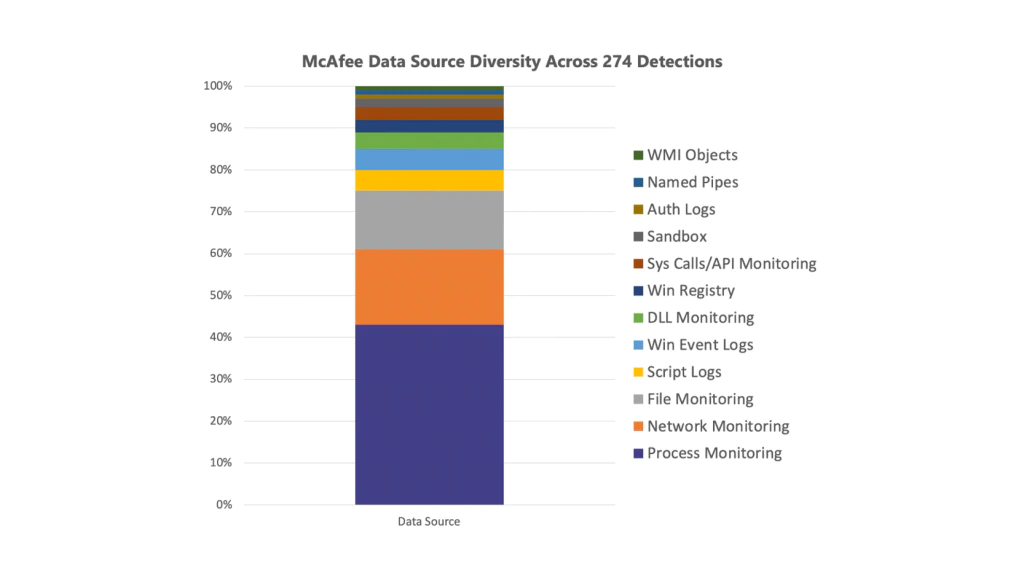

攻撃手法の効果的に検知するには、いくつかの特定の視点が必要です。視点を増やすことで、コンテキスト、相関関係、全容の把握が向上します。テクニック(technique)ごとに多様なデータソースを持つことで、カバレッジの量と質が得られます。

マカフィーは、評価中に数十の異なるデータソースにわたるカバレッジを示し 、検出の72%が2つ以上のデータソースを利用していました。

保護

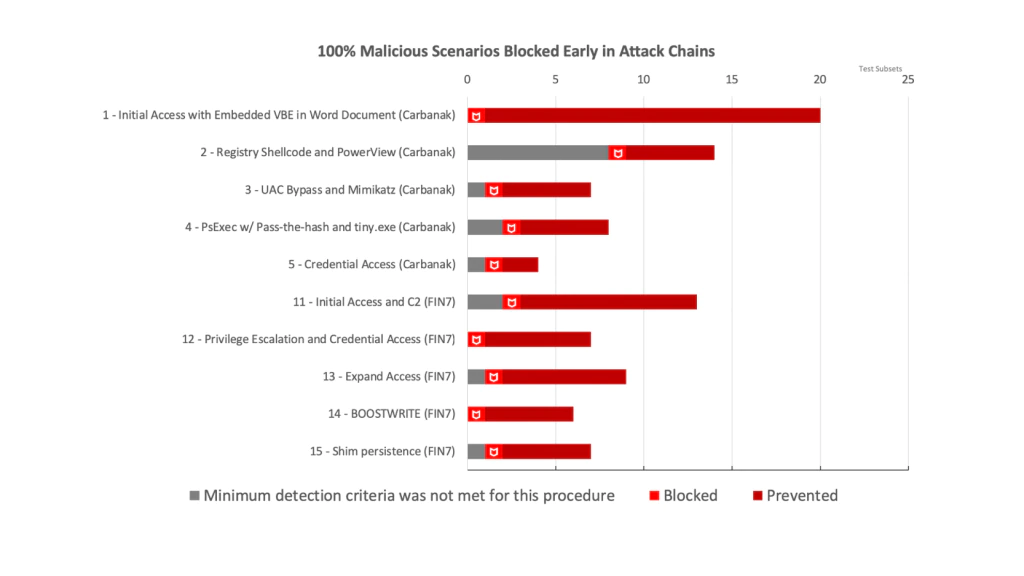

MITRE Engenuityは、ATT&CK評価で初めて、検出評価で使用された攻撃シーケンスのサブセットである10の保護シナリオを実行しました。マカフィーは、10の攻撃すべてを 影響が発生する前のチェーンの初期段階で阻止することに成功し、優れた保護効果を実証しました。阻止の前に、アナリストに警告するために、高度なコンテキストの検出とテレメトリが作成されました。

可視性

多くの組織は、調査や脅威のハンティングなど、主要なセキュリティ運用活動をサポートするのに十分なデータがないアラート主導の世界に住んでいます。Carbanak + FIN7の評価中に、McAfeeは、攻撃のすべての主要なステップにわたる 可視性と、両方の日のサブステップの総数の87 %の可視性を提供しました。残りの13%は必ずしも死角を表すわけではなく、評価ルールに従ってMITRE Engenuityが選択した最小基準を満たしていないことは注目に値します。たとえば、ATDサンドボックスによるサンプルの自動解析により、より多くの可視性が得られました。これにより、実際の攻撃中にセキュリティアナリストに追加のデータコンテキストが提供されます。

結論

マカフィーでは、セキュリティ運用の仕組みを知っており、「Human Machine Teaming(人と機械の連携)」を念頭に検知・対応プラットフォームを設計しています。 今回のMITER Engenuity ATT&CK 評価では、当社の脅威検出エンジニアリングおよび応用対策(AC3)チームは、前回のAPT29評価時より可視性は85%、分析検知は22%以上の向上を実現しました。

この評価では、マカフィーがセキュリティ運用チームにとって最も重要な5つの機能(時間ベースのセキュリティ:Time-Based Security、アラートの対応実用性、詳細な検出、保護、可視性)において、最もバランスの取れた防御を提供することを実証しました。マカフィーの検知・対応プラットフォームは、攻撃チェーン全体に有効なコンテキストを提供し、サイバー防御者が被害が発生する前に早期に攻撃を遮断できるようにしました。

これらの各セキュリティ機能がCarbanak + FIN7評価においてどのように重要な役割を果たしたかについては、ATT&CK評価ブログシリーズで今後、詳細をお伝えしていきます。

MITER ATT&CKおよびATT&CKは、MITRECorporationの登録商標です。

CarbanakとFIN7をエミュレートした評価の詳細については、MITRE Engenuityのページをご覧ください。

https://attackevals.mitre-engenuity.org/enterprise/participants/?rounds=carbanak_fin7

※本ページの内容は2021年4月20日(US時間)更新の以下のMcAfee Blogの内容です。

原文:McAfee Provides Max Cyber Defense Capabilities in MITRE’s Carbanak+FIN7 ATT&CK® Evaluation

著者:Craig Schmugar and Ismael Valenzuela