マカフィーは2月3日、2020年の米国大統領選挙で激戦が予想される13州の各郡のWebサイトおよび郡選挙管理サイトの調査結果を発表しました。これらのWebサイトの大部分は、悪意のある攻撃者が模倣ドメインなどで合法的な郡政府のサイトを装うことができないようにするための政府の公式の.GOV検証およびHTTPS暗号化といったWebサイトのセキュリティ対策が行われていませんでした。。

これらの欠陥により、悪意のある攻撃者は、大量の電子メールおよびWebサイトプロモーションキャンペーンを通じ偽の誤解を招くような選挙情報を広め、選挙の投票数に影響を与えるような方法で、選挙日の手続きを抑制したり、誤った指示や妨害を行う可能性があります。 最終的には、おそらく2020年の米国選挙の結果に影響を与える可能性があります。

目次

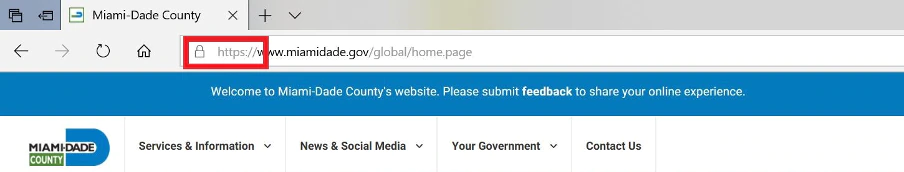

.GOVとHTTPSを使用する理由

ドメイン名に.COM、.NET、.ORG、および.USを使用するWebサイトは、GoDaddy.comなどのWebサイトドメインベンダーのクレジットカードを持っている人なら誰でも簡単に取得可能ですが、.GOVドメインを取得するには、購入者が合法的な地方、郡、または州の政府機関に代わって正当に購入しているという証拠を米国政府に提出する必要があります。

Webサイト名に.govが含まれていないということは、問題のWebサイトが正当であることを管理する政府当局が検証していないことを意味します。

Webサイトの閲覧者が訪問しているサイトのアドレスに、HTTPSおよびロックアイコンが表示されている場合、これは、ブラウザがSecure Sockets Layer(SSL)と呼ばれる技術を通じてそのWebサイトとの安全な接続を確立していることを意味します。SSLは技術的に聞こえますが、SSLが提供するセキュリティは簡単に理解できます。これらのシグニファイヤーは、訪問者に、これらのWebサイトと共有する個人有権者登録情報は暗号化されており、サイトを訪問している間はハッカーに傍受されたり盗まれたりしないことを単に伝えます。

さらに、選挙の偽情報の問題でより重要なこととして、.GOV検証とHTTPS暗号化は、正当な政府のWebサイトから政府のWebサイトを装った他のWebサイトへ意図せずルーティングされるようなことができないことも訪問者に示しています。

マカフィーの調査結果

マカフィーの2020年1月の調査では、2020年の大統領選挙で勝者を決定する上で極めて重要であると米国の政治評論家によって予測された州を調査しました。 調査対象の州には、アリゾナ、フロリダ、ジョージア、アイオワ、ミシガン、ミネソタ、ネバダ、ニューハンプシャー、ノースカロライナ、オハイオ、ペンシルベニア、テキサス、ウィスコンシンが含まれます。 合わせて、これらの州は、米国大統領選挙に勝利するために必要な270票のうち201票を占めています。

.GOV検証を受けていない州郡

調査グループの1,117郡のうち、83.3%のWebサイトに.GOV検証がありませんでした。ミネソタ州は郡の95.4%が米国政府の.GOV検証を受けておらず、調査対象州の中で最低位にランクされました。.GOVドメインを取得していないWebサイトが多い州としては、テキサス(94.9%)、ニューハンプシャー(90.0%)、ミシガン(89.2%)、アイオワ(88.9%)、ネバダ(87.5%)、およびペンシルベニア(83.6%)が続いています。

一方でアリゾナ州は、66.7%のカバレッジで.GOVによって検証された主要な郡のWebサイトの割合が最も高かったのですが、この割合でさえ、グランドキャニオンを有する州のWebサイトの3分の1は検証されておらず、数十万人の有権者が依然として偽装計画の対象となる可能性があることを示唆しています。

HTTPS保護のない州郡

当社の調査では、郡のWebサイトの46.6%がHTTPS暗号化に対応していないことがわかりました。テキサスは暗号化の点で最も低く、郡のWebサイトの77.2%がこれらのWebサイトを訪れる有権者の保護が出来ていません。暗号化が出来ていない郡を持つ他の州には、ペンシルベニア州(46.3%)、ミネソタ州(42.5%)、およびジョージア州(38.4%)が続いています。

アイオワおよびニューハンプシャーの評価

アイオワ州では、郡のWebサイトの88.9%が.GOV検証を受けておらず、29.3%がHTTPS暗号化をしていません。またニューハンプシャー州の郡のWebサイトの90%は.GOV検証が出来ておらず、グラナイト州の郡の30%が暗号化に対応できていませんでした。

一貫性のない命名基準

調査により、一部の州ではwww.co.[郡名].[2文字の州の略語].usなどの標準的な命名標準を確立しようとしたことがわかりました。残念ながら、これらの形式は一貫性がなかったため、郡のWebサイトから選挙情報を求める有権者は、そのような標準に従うWebドメインが実際に正当なサイトであると確信することはできません。

覚えやすい命名形式

マカフィーは、郡が、覚えやすく使いやすいドメイン名を設定して、選挙情報をより簡単に覚え、市民の可能な限り多くの聴衆にアクセスできるようにする103の事例を見つけました。例には、www.votedenton.com、www.votestanlycounty.com、www.carrollcountyohioelections.gov、www.voteseminole.org、およびwww.worthelections.comが含まれます。これらの93の郡(90.2%)はこれらのサイトを訪れる有権者を暗号化で保護していましたが、.GOV検証を受けていたのは2つのWebサイトのみでした。これは、悪意のある攻撃者が、同様の名前のドメインを持つ多数のWebサイトを簡単にセットアップして、これらの正当なサイトを偽装できる可能性があることを示唆しています。

.GOVと選挙

.govドメインを使用していない状態が問題なのは、公式の政府機関が、Webサイトが彼らが主張する政府機関に本当に属しているかどうかを検証していないため、悪意のある攻撃者が、正当な政府のサイトを詐欺サイトに偽装する可能性があるためです。

悪意のある攻撃者が政府のWebサイトを偽装できる場合、攻撃者は何十万ものメールを有権者に送信可能になり、それらの電子メールとそれらが関連付けられているWebサイトの両方を使用して、間違った投票場所、偽の有権者登録プロセスまたは要件(障壁)に関する有権者情報、その他の抑制や誤認させるような不正な投票指示を送信したり、主要な郡の有権者の投票を妨害したりすることが考えられます。

悪意のある攻撃者が選挙日に近い日程でこのようなオンライン上の偽情報キャンペーンを開始できる場合、それらはかなり多くの有権者に到達する可能性があります。郡と州の役人がキャンペーンに気付く前にそれらの偽情報や指示が有権者に到達した場合、投票者の行動が影響を受ける前に役人が偽情報に対抗することは非常に難しいかもしれません。

これらの主要な州の数万人の有権者の投票行動を攻撃者が首尾よく混乱させることができる場合、投票はカウントされないか、選挙結果の妥当性に対する信頼と民主的プロセス全体の正当性さえひどく揺るがされる可能性があります。

最終的に、悪意のある攻撃者が米国の政府の選挙プロセスに対して信頼を損なうことを試みる場合、そのようなデジタルの偽情報キャンペーンは、たとえ実際の投票に影響を与えることができないとしても、選挙プロセスに対する信頼を損なうことに成功する可能性があります。

GOVへの移行に関するオハイオ州の戦略

オハイオ州の88郡の主要なWebサイトのうち.GOV検証を実施していたのはわずか19.3%ですが、同州の郡選挙のWebサイトの75%は.GOV検証によって認証されおり、今回の調査でトップでした。

このような状況にあることは、郡選挙関連のコンテンツを.GOV検証済みに移行するという州主導のイニシアチブの結果であると思われます。同州の郡の大部分は、その後、主要な郡のWebサイトと選挙専用サイトを.GOVドメインに、または選挙専用Webページをオハイオ州の.GOV検証済みのhttps://ohio.gov/ドメイン(つまりhttps://www.boe.ohio.gov/vanwert/)にそれぞれ移行しました。オハイオ州郡選挙のWebサイトの完全なリストについては、こちらをご覧ください。

このような.GOV移行戦略は、2020年のDOTGOV法などのイニシアチブを通じて州および連邦政府レベルでより包括的な取り組みが行われるまで、暫定的な解決策となります。この法案では、国土安全保障省(DHS)が地方自治体向けの.GOVの採用を技術指導と財政支援でサポートすることが求められます。

2月26日追記:関連サイトが日本語化されました。併せてご確認ください。

特設サイト「2020 年米国大統領選に関する有権者への注意」https://www.mcafee.com/enterprise/ja-jp/2020-elections.html

※本ページの内容は、2020年2月3日(US時間)更新の以下のMcAfee Blogの内容です。

原文:U.S. Battleground County Website Security Survey

著者:Chris Palm