セキュリティに対する重要性は理解したけれど、用語が難しくてという声を聞くことがよくあります。そんな方に、連載でセキュリティの頻出用語を解説します。今回は、「SOC」についてです。

近年、ますます高度化するサイバー攻撃に対抗するため、SOC と呼ばれる組織を構築する企業が増えています。SOCは自社で構築・運用する場合と、外部サービスを利用する場合があります。

SOCとは?

では、SOC とは、いったいどういった組織なのでしょうか?

SOCとは、Security Operation Center(セキュリティオペレーションセンター) の略称で、24時間365日休むことなくネットワークやデバイスの監視をして、サイバー攻撃の検出と分析、対応策のアドバイスを行う組織です。

SOC構築が増加する背景には、少し前に認識されていたような『サイバー攻撃対策といえば、ウイルス対策ソフトを導入して、ネットワークを管理すれば対応できる』といった状況から事態が大きく変化したことにあります。

たとえば、次にあげるような背景があります。

- 標的型攻撃をはじめ、24時間365日、世界中からサイバー攻撃が行われるようになっていること

- 今までは社内ITシステムといえば、サーバーとパソコンといったシンプルな構成だったものが、仮想デスクトップ、タブレットやスマートフォンなど多様な環境・デバイスの利用が増え、さらに在宅勤務の増加やモバイル環境での利用が進んでいること

- クラウド環境の活用など、今までの社内LAN環境以外にも、ネットワーク環境が多様化していること

そのため、専門のスタッフが常時監視するSOCの必要性が増したのです。

SOC構築時の注意点

SOCを構築するには、どのような点を注意すべきでしょうか?

重要となるのは次のような要素です。

- SOCの定義 — SOCのミッション、責任および範囲を設定

- プロセスの決定 — SOCをサポートするのに必要なテンプレート、手順、プロセスを特定して明確に文書化

- 環境の理解 — 監視する技術分野、「使用事例」およびSOCが受信するデータのタイプを決定

- 顧客の特定 — 顧客のクラスおよびSOCとの関係を決定

- SOCの人材確保 — 受付時間、およびシフトごとに必要なスタッフを定義

- イベントの管理 — SOCが受信するイベントの分類、割り当ておよび優先順位付け

- ITILの活用 — ITILのコアコンポーネントを理解して、効果的なSOCを継続的に運営

注:ITIL

ITILとは、ITサービスマネジメントのベストプラクティスをまとめた、公開されたフレームワークです。ITILは、ITサービスマネジメントの業界標準として広く認知されています。

参考:https://www.itsmf-japan.org/aboutus/itil.html

これらを確認しながら、組織を構築することになります。例えば、SOCを定義すると、以下のようになります。

「SOCはインシデントの監視、検出、隔離、および組織のセキュリティ製品、ネットワークデバイス、エンドユーザーデバイス、システムの管理に対して責任を負います。その業務は1日24時間、年間365日行います。SOCとは、その業務専任のスタッフとシステムが主に就業する場所を指します。」

次に重要となるのは、具体的な作業です。SOCが実施すべき作業には、例えば以下のようなものがあります。

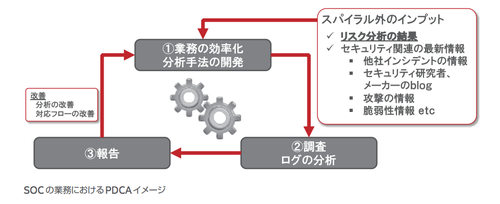

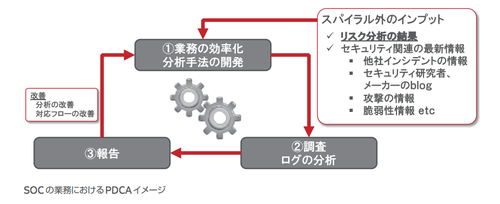

- 業務の効率化

更に分析能力(深度、精度、スピード)を高めるための活動

– 分析手法の開発

– 新たな攻撃や脆弱性に対する情報の分析、検出手法の開発

– 分析手法の定型化

– 評価方針の決定 - 調査(ログの分析)

– リアルタイム分析

– 定点観測 - 報告(臨時、定例)

– 報告とCSIRT 支援

注:CSIRT:情報収集、対応方針や手順の策定などの活動を行う組織

実際の作業内容の詳細については、

『SOC(セキュリティオペレーションセンター)運用はどんな業務で成り立っているのか?監視以外にもある重要なミッション』

を参照してください。

このようにさまざまな要素を検討しながら、SOCの構築や作業を定義していきます。上記の定義や作業例は、組織によっては当てはまらない場合も多くあります。また、具体的な検討時には技術的側面だけでなく、組織開発や人材育成の視点も重要です。